حملات دیداس چیست؟

در این مقاله در نظر داریم شما را با حملات دیداس و دلیل استفاده از آن در وب سایتها آشنا کنیم. اما در ابتدا بهتر است به جای صحبت درباره جزئیات فنی، به کمی قیاس در دنیای واقعی بپردازیم و تصور کنیم که حملات DDoS در آسان شدن چه چیزهایی نقش دارد. برای لحظه ای تصور کنید که بعد از ظهر جمعه است و شما در حال رانندگی از بزرگراه هستید. به همراه خانواده، با سرعتی معادل 70 مایل در ساعت به محل پیک نیک مورد علاقه خود میرانید، خیلی طول نخواهید کشید که در پاک از یک روز زیبای پاییزی لذت ببرید، البته تا زمانی که از پیچ گذر نکرده و با حجم زیادی از ترافیک روبرو نشده اید.

با بررسی GPS ترافیک متوجه می شوید که این ترافیک تا مایل ها ادامه داشته و هیچ راهی برای فرار از آن نیز وجود ندارد. مطمئنا نمیتوانید به موقع به محل پیک نیک برسید. به طور اساسی این نوعی توزیع، حملات دیداس نام دارد. تعداد زیادی کاربر (در این حالت اتومبیل) که در یک سیستم (بزرگراه) وجود دارند تا شما را از دسترسی به یک سرویس (پارک) منع کنند. معمولاً وقتی از حملات DDoS صحبت می کنیم، منظور منبع انکار شده یک وبسایت و ایجاد «ترافیک» اشتباه توسط یک هکر برای ایجاد خرابی است. اما این مفهوم همان ترافیک در بزرگراه است. بگذارید در ادامه آنچه DDoS معنی دارد، و چگونگی حملات DDoS را برای شما شرح دهیم.

یک تعریف ساده از حملات دیداس

اگر بخواهیم به تعریف سادهای از حملات دیداس بپردازیم؛ باید آن را با یک پاسخ اساسی به سوال DDoS چه معنی دارد شروع کنیم. همانطور که گفته شد، حمله DDoS کمی شبیه به ترافیک وب سایت است (اما عمداً توسط هکر ایجاد شده است).

در اینجا یک تعریف ساده برای معنای DDoS وجود دارد: حمله DDoS زمانی اتفاق میافتد که یک هکر با درخواست از بسیاری از دستگاههای مختلف، یک وب سایت یا سرویس دیگر را غیرقابل دسترس می کند. اگر اصطلاح “حمله DoS” را نیز شنیده اید، اجازه ندهید که شما را گیج کند. حمله DDoS فقط یک نوع خاص از حمله DoS است. شخصی که از چندین رایانه/دستگاه برای حمله استفاده می کند.

چگونگی عملکرد حمله دیداس

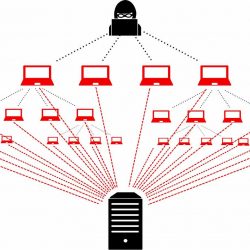

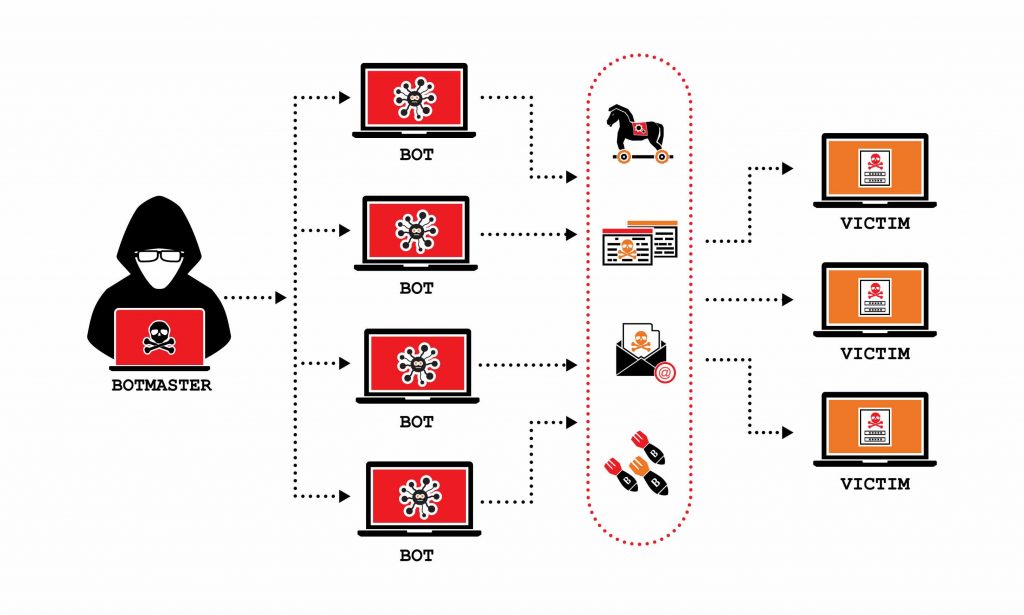

دقیقاً مانند یک ترافیک در بزرگراه با اتومبیل های بیشمار که کنترل کردن آن بسیار سخت است، کمتر کسی میتواند از عهده کنترل حملات دیداس به یک وب سایت با درخواست های بسیار زیاد (یعنی بازدیدکنندگان) برآید. درواقع بسیاری از هکرها از botnets (رایانه های زامبی a.k.a) برای اجرای حملات DDoS استفاده می کنند. بات نت راهی است برای یک هکر که بتواند هزاران دستگاه را به طور همزمان کنترل کند. اما بات نت چگونه کار می کند؟

مرحله 1: ساختن بات نت برای ایجاد یک بات نت

یک هکر به راهی نیاز دارد تا بتواند هزاران دستگاه را تحت کنترل خود درآورد. اینها می توانند رایانه، تلفن همراه یا دستگاه های IoT مانند وب کم یا یخچال هوشمند باشند. روش های مختلفی برای پیدا و کنترل کردن دستگاهها پیش روی هکرها وجود دارد. به عنوان مثال، آنها می توانند ویروسی بنویسند که تکثیر شده و به تدریج رایانه های بیشتر و بیشتری را به خود اختصاص دهد. یا ممکن است یک دستگاه IoT خاص با آسیب پذیری شناخته شده (مثلاً امنیت پیش فرض ورود به سیستم ضعیف) پیدا کنند و یک ربات برای اسکن اینترنت و هک کردن هرچه بیشتر دستگاه های مختلف ایجاد نمایند.

مرحله 2: کنترل Botnet

از آنجا که هکر، کنترل دستگاهها را به دست میگیرد، آنها نیز تلاش میکنند تا از هرگونه دستورالعمل ارسال شده به دستگاه پیروی کنند. چندین رویکرد متفاوت وجود دارد که هکر می تواند از آنها استفاده کند (مدل مشتری، سرور، مدل P2P بر اساس گواهی های دیجیتال و…)، اما با اینحال نتیجه نهایی یکسان است. هکر دستور صادر میکند و تمام دستگاه های موجود در بات نت موظف به انجام آن هستند.

مرحله 3: اجرای حمله

هنگامی که هکر هزاران دستگاه در اختیار داشته باشد، می تواند حملات دیداس را انجام دهد. چند نوع حمله DDoS وجود دارد، اما ایده اصلی همان است: سرور وب با درخواست های بیشتر از آنچه که می تواند کنترل کند، روبرو میشود. مهاجم معمولاً برای شناسایی ضعف در بهره برداری از وب سایت هدف، به دقت تحقیق می کند، سپس با ایجاد کردن درخواستی تنها نقطه آسیب پذیر را مورد هدف قرار میدهد. سرانجام، مهاجم به رایانه های حمله کننده خود دستور خواهد داد که آن درخواست (مرتباً) را انجام دهند.

مثالی در اینجا وجود دارد: بگذارید بگوییم botnet دارای 100000 دستگاه است. هکر دستوري را به botnet با این مضمون که درخواست HTTP را ارسال نماید میدهد. این مسئله 60 بازدید در هر دقیقه توسط 100000 دستگاه را به همراه دارد که میتواند به 360 میلیون بازدید در ساعت یا 8.6 میلیارد بازدید در روز افزایش پیدا کنید.. این به مراتب بیشتر از توان سرورهای وب طراحی شده است. اگر این حمله به خوبی برنامه ریزی شده باشد، سرور بیش از حد بارگذاری می شود و افراد واقعی که سعی در بازدید از سایت دارند، پیام خطایی دریافت می کنند. موفقیت حملات DDoS!

مطالب زیر را حتما بخوانید:

چنانچه دیدگاهی توهین آمیز باشد و متوجه اشخاص مدیر، نویسندگان و سایر کاربران باشد تایید نخواهد شد. چنانچه دیدگاه شما جنبه ی تبلیغاتی داشته باشد تایید نخواهد شد. چنانچه از لینک سایر وبسایت ها و یا وبسایت خود در دیدگاه استفاده کرده باشید تایید نخواهد شد. چنانچه در دیدگاه خود از شماره تماس، ایمیل و آیدی تلگرام استفاده کرده باشید تایید نخواهد شد. چنانچه دیدگاهی بی ارتباط با موضوع آموزش مطرح شود تایید نخواهد شد.

نظرات کاربران